Categoría: Informatica

Ataque por admin vago

Debería existir una definición para esto ![]() porque me encontré con una especie de ataque básico, muy básico pero que creo que puede llegar a ser muy efectivo.

porque me encontré con una especie de ataque básico, muy básico pero que creo que puede llegar a ser muy efectivo.

De pronto tenía muchos 404 de IPs que no eran precisamente de habla hispana, Vietnam, Tailandia, Indonesia, ya saben, esos IP que seguro estan usando bots para reventar tu sitio, lo que encontré en el referer lo hizo más interesante...

Mover el mouse en Windows 95 aceleraba la transferencia de archivos

Es una historia real, si lo hacías en tu juventud informática, estabas en lo cierto: mover el cursor del mouse de aquí para allá aceleraba la transferencia de archivos, no estabas equivocado!

¿Cómo puede ser real esto? Pues bien, por varios errores, no sé si llamarlos bugs porque tenían cierto sentido, pero... vamos, sí, era un bug...

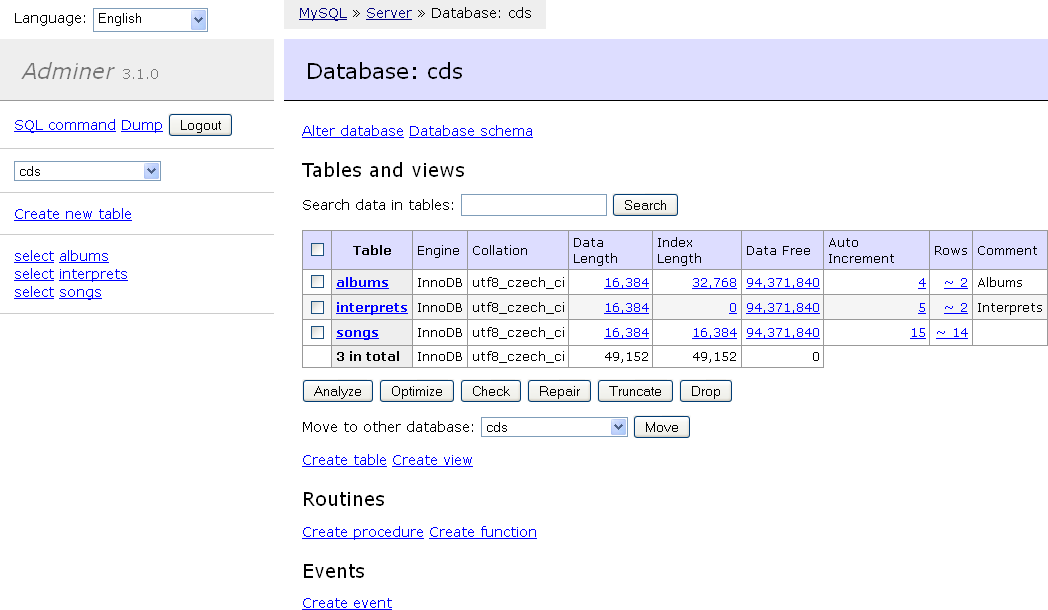

Mini Tip: Recursos que algún día vas a necesitar, Adminer y TinyFileManager

Escenario clásico: el cliente te pide que le arregles algo en el servidor pero he aquí que tiene un proveedor de toda la vida.

Éste está celoso, no quiere darte los accesos, o te los da de forma super limitada, sea que te permite entrar a un Wordpress o apenas el FTP, te niega un PHPMyAdmin, te niega cosas. Sí, me pasó más de una vez. El cliente es una especie de rehén

Pero aquí les voy a presentar dos recursos más que útiles para poder "salir" de esa dependencia aun cuando tenés a un sysadmin/webmaster oxidado que te está rompiendo los kinotos del otro lado.

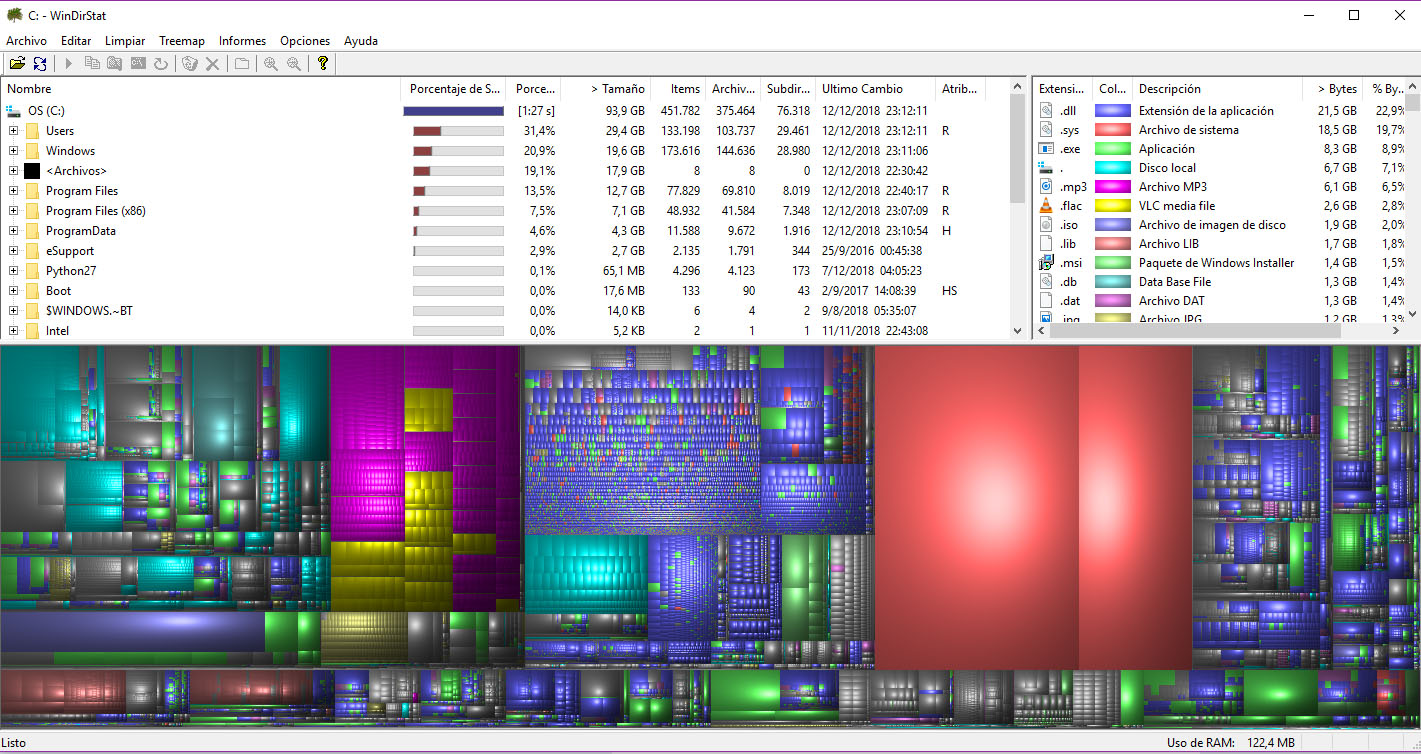

Tip para encontrar esos archivos que ocupan demasiado lugar en tu disco

Es un mini consejo que, ya que se lo pasé a un amigo, se lo paso a ustedes también: cómo encontrar qué cuernos es lo que está ocupando tanto espacio en tu disco rígido.

Estoy hablando de Windows porque lamentablemente sus diseñadores pensaron que sería genial que cada aplicación decidiera dónde poner sus archivos temporales pasándose un poco por el traste al usuario, así que ¿Dónde estan? ¿Son archivos necesarios? ¿Hace cuánto que nadie los usa?

Cómo actualizar PHP en tus servidores de 7.0 a 7.2

Post directo nardogeek para aquellos que administran sus propios servidores y todavía poseen una versión vieja de PHP como la 5.6 que está algo caducada o la 7.0 que este diciembre llegó al fin de la vida de mantenimiento.

Sobran razones para la actualización que van desde mucha mayor performance general a mucha mayor seguridad pasando por que muchos frameworks y paquetes empiezan a requerir algunas de sus características, obviamente la falta de mantenimiento futuro es suficiente para hacer el cambio, pero no es que el upgrade afecta nada, anda todo bien si tu software lo soporta, claro (y si no deberías portarlo ya mismo!).

Voy a dejar una explicación que fui compilando de distintas que encontré así que obviamente tomen con pinzas mis palabras ![]() pero como tuve que pasar todo lo que era 7.0 a 7.2 fue más que necesario armarme mi propio manual para Ubuntu Server que es aplicable también para Debian con algunos retoques.

pero como tuve que pasar todo lo que era 7.0 a 7.2 fue más que necesario armarme mi propio manual para Ubuntu Server que es aplicable también para Debian con algunos retoques.

Ignorantes digitales en el trabajo moderno

Esta nota hará que muchas personas con las que alguna vez me crucé en un empleo me odien pero, vamos, lo escribo porque es un tema recurrente y el cual, si aceptan la crítica, les servirá mucho. Un consejo que no han pedido? No, para nada, tómenlo o déjenlo, pero antes de putearme léanlo.

Esta nota hará que muchas personas con las que alguna vez me crucé en un empleo me odien pero, vamos, lo escribo porque es un tema recurrente y el cual, si aceptan la crítica, les servirá mucho. Un consejo que no han pedido? No, para nada, tómenlo o déjenlo, pero antes de putearme léanlo.

En muchos lugares donde estuve, por no decir todos, y en cualquiera donde algún colega esté en este momento, hay una gran cantidad de personas que consiguieron ese empleo porque el de recursos humanos lo filtró con el "uso de PC, MS Office, Email, Internet" y no mucho más. Hasta hace poco eso era suficiente, no para mí pero sí para los de RRHH, para considerar a alguien instruido digitalmente.

Nunca lo fue, siempre se quedó corto, pero además hoy más que nunca es extremadamente insuficiente. ¿Qué deberías saber realmente? ¿Dejar que otros sepan por vos? ¿Quedarte sin aprender porque "no tenés tiempo"?

Cómo instalar un Windows 10 en una PC que no te deja bootear desde USB

Un pequeño tip para quienes quieran instalar una PC con Windola pero tengan el mismo problema que yo tuve: no podía cambiar el orden de booteo de la PC.

Puede parecer raro pero algunos BIOS vienen con bugs y, en el caso que les comento, era una notebook con un BIOS al que no se podía entrar. Para la PC esto no era un problema pero si uno quería cambiar el orden de arranque para que primero lo hiciera un pen drive, era imposible.

Como sabrán no es fácil hacer una instalación limpia sin acceso al BIOS pero encontré la solución.

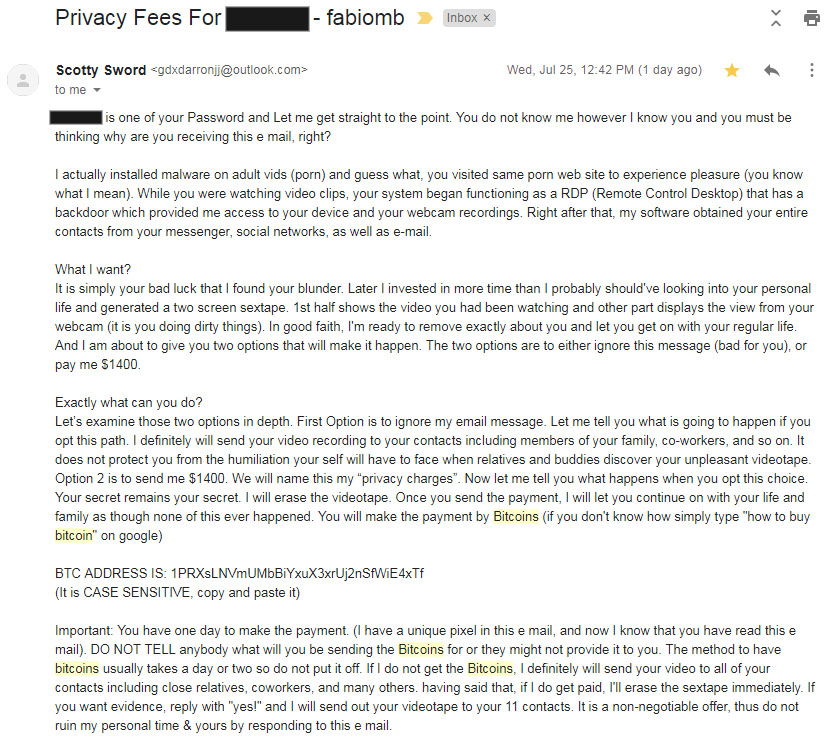

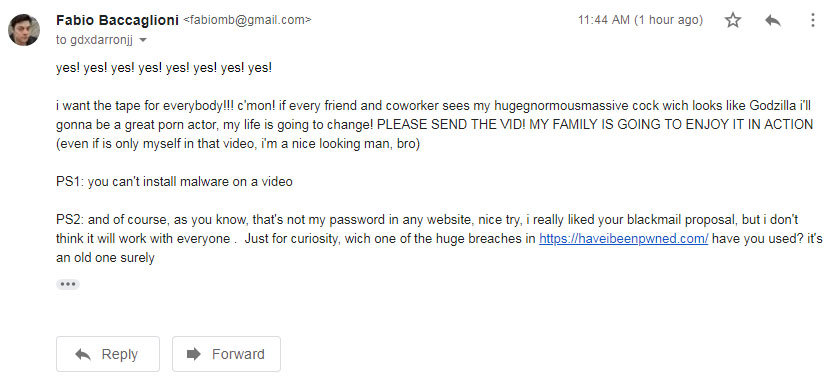

El scam nuestro de cada día, hoy: te encontré haciendo chanchadas

El otro día, como imagino que varios de ustedes, recibí ese famoso mail extorsivo pidiéndome bitcoins a cambio de no divulgar un video íntimo mío. Así como yo varios millones de personas recibieron el mismo mail intimidante y me causó mucha gracia. Me resultó muy loco verlo como primera plana en un diario, no es algo de todos los días.

Obviamente para alguien que viene utilizando hace rato estos medios es fácil darse cuenta del engaño: habiendo tantos sitios con datos comprometidos que guardaban los passwords en texto plano no me extraña ver nada y borro todas las semanas varias intentonas de estas. Son tiros al voleo, alguien cae y si tan sólo el 0.1% cae es mucho dinero.

En este caso hasta me tomé la molestia de responder por humor pero he aquí la pregunta ¿De dónde sacan estos datos? ¿Dónde puedo saber si estoy comprometido? Es fácil todo, las bases de datos estan disponibles, algunas viejas se consiguen fácil, otras más nuevas hay que pagarlas, pero básicamente cada vez que revientan a un sitio importante estos datos se filtran y uno tiene que ir por ahí cambiando contraseñas.

Obviamente una forma de jamás ser afectado es utilizar niveles de contraseñas, que es lo que muchos hacemos, es decir, tenemos un password para sitios irrelevantes y luego uno para cada otro sitio ya más importante. Los sitios irrelevantes son aquellos que te obligan a registrarte cuando uno sabe que no volverá jamás. Son esos donde usualmente mis passwords fueron comprometidos, nada que me preocupe porque son passwords descartables, pero justamente es ahí donde la práctica de tener distintos pass ayuda mucho porque si se compromete no te afecta.

En el blog ya hablamos mil veces de la complejidad de claves y todo lo que conlleva tener que administrar en tu cerebro, o con algún sitio administrador de contraseñas, mil claves y registros por todos lados. Facebook y Google aprovecharon su posición dominante para facilitar un poco eso pero muchas veces no queremos que sepan dónde estamos y preferimos registrarnos al viejo estilo (si, yo muchas veces prefiero), pero aquí el punto va por lo mal que manejan la seguridad algunas empresas realmente importantes.

El clásico para averiguar todo es "Have i been pwned" donde podemos consultar tanto por nuestro email como por nuestro password si fue comprometido y cuantas veces. Allí suben bases completas pero separadas, por un lado email-sitio y por el otro password-sitio, se pueden descargar y son 10GB puros de datos, una barbaridad de filtraciones. Algunas de las filtraciones son de más de 700 millones de usuarios, algunas bien conocidas son de MySpace, Adobe, Linkedin, Badoo, todas por encima de los 100 millones.

La de Adobe es un gran ejemplo porque en las épocas de Flash Player te exigían usuario-contraseña para descargar la última insegura versión y las claves las guardaban... en texto plano. Ideal para hackear cuentas! 152 millones de usuarios cayeron en esa "trampa" inducida por las pésimas políticas de seguridad de la firma, cuando ésta fue comprometida miles de usuarios quedaron expuestos.

Este es uno de esos casos donde uno debía utilizar password de descarte ¿Acaso estaban comprando productos de Adobe? Vamos, era para el pass descartable que funcionaba perfecto, ese creo que ya me lo vulneraron mil veces

La lista de empresas y sitios reventados es enorme y no dejará de crecer porque es normal que los procedimientos de seguridad sean laxos en muchos lados, no es tan raro, por eso utilizar verificación de dos pasos suele ser una muy buena medida de seguridad para los sitios importantes y, si no lo tienen, no utilizar la misma contraseña en todos lados. Otra opción paranoide es borrar los datos de pago una vez efectuado este (algunos sitios te permiten pagar y no guardar los datos en esa ocasión) aunque en este sentido también te pueden estar ocultando que conservan dicha información. No suelo ser tan paranoico por suerte

Volviendo al mail que me enviaron me resultó muy gracioso el encare, era obvio que era un envío automatizado por base de datos, pero es muy divertido cómo está redactado y como buscar hacerte caer con algo que mucha gente hace y con un miedo latente que siempre hay, el de la webcam de la notebook

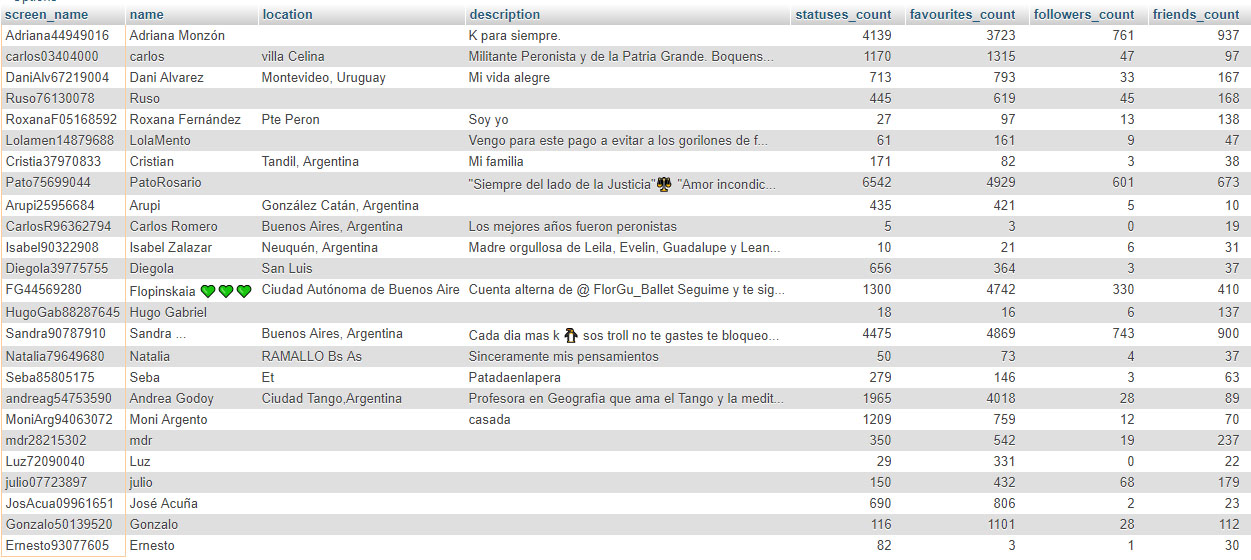

Buscar en MySQL con REGEX y detectar cuentas... ¿falsas?

No tenía idea de que se podía así groseramente en un query de la base de datos buscar utilizando expresiones regulares pero increíblemente funciona muy bien.

La cuestión surgió así: empecé a notar en mi aplicación de detección de actividad política que muchos usuarios de Twitter que podrían fácilmente asociarse a un partido político utilizaban para sus nombres el esquema Nombre+número. El número era bastante amplio y parecía el DNI o similar.

¿Bots? ¿Truchos? ¿Militantes? Un poco y un poco, mi impresión siempre fue que eran militantes que ponían el DNI en el usuario para ser medidos por alguien y luego "percibir" algún tipo de beneficio. El número era para confirmar quién era o algo así, su propio DNI, un teléfono, un ID único, no lo se. No pude encontrar correlación entre el nombre y el DNI en la muestra que usé pero eso no significa mucho.

Lo cierto es que sí había una correlación entre cuentas truchas o "semi truchas" y este patrón utilizado para el nombre. Una simple búsqueda con REGEX me sirvió:

SELECT screen_name, name , location, description , statuses_count , favourites_count , followers_count , friends_count

FROM user WHERE screen_name REGEXP '^[a-z]+.[0-9]+$'

AND (es09 = 100 or es10 = 100)

Donde screen_name es el nombre con el que uno aparece en Twitter, conservo eso en la base de datos tal cual, es09 son los macristas, es10 los kirchneristas, como para que la muestra me tire datos amplios, y lo gracioso es que me dio la misma proporción de usuarios partidarios de siempre, 3:1, cada tres kirchneristas un macrista.

Si se quiere filtrar más a la estructura y que no entren con un sólo numerito usé esto, que no es prolijo porque de expresiones regulares no se un cuerno:

SELECT screen_name, name , location, description , statuses_count , favourites_count , followers_count , friends_count

FROM user WHERE screen_name REGEXP '^[a-z]+.[0-9][0-9][0-9][0-9][0-9][0-9][0-9]+$'

AND (es09 = 100 or es10 = 100)

No voy a juzgar a todo aquel que utiliza un nombre de usuario del tipo pepe20202011 como si fuere un militante ciego o una cuenta trucha, pero hay una linda tendencia fácil de encontrar y tengo unos 20.000 usuarios ya clasificados utilizándola. Con ya clasificados me refiero a que ya los involucré en campañas por algún partido político.

Si me preguntan cual partido es el que más cuentas tiene "militando" es esa misma relación 3:1 que mencioné. ¿Son todas estas cuentas falsas? No, desde ya que no, hay de todo pero me llama mucho la atención que usualmente tienen participación política. Como si fuese que lo usan para identificarse de alguna manera y no es pepe_22 porque pepe estaba lleno de gente.

Tampoco se si es el teléfono, podría ser, medio boludo pero todo es posible ![]() ¿Las crea así una aplicación? Tipo al crear nuevo usuario desde la app? Pero de paso me sirvió para aprender algo nuevo en MySQL

¿Las crea así una aplicación? Tipo al crear nuevo usuario desde la app? Pero de paso me sirvió para aprender algo nuevo en MySQL ![]()

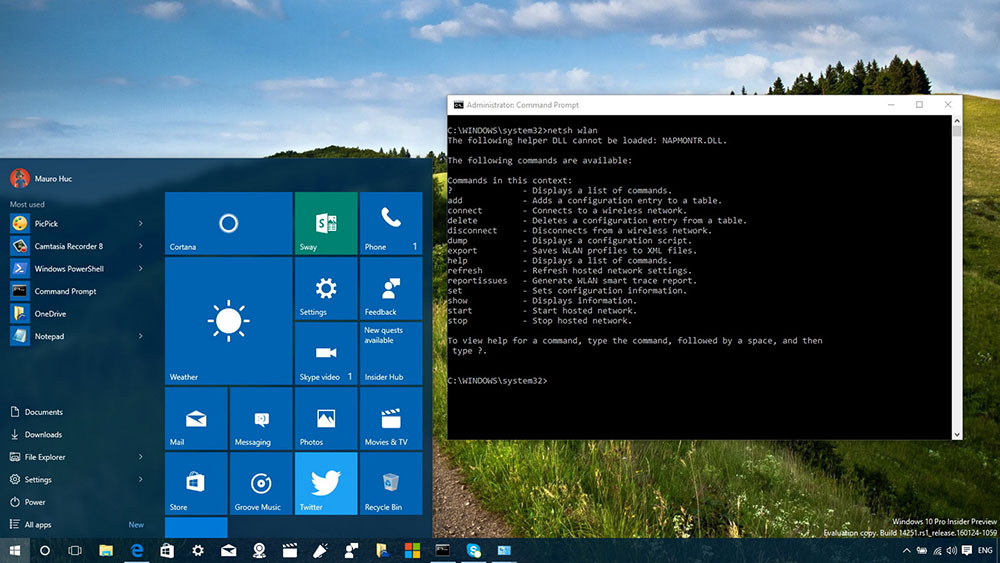

Conectarse a WiFi mediante línea de comandos en Windows 10 o 7

Creo que es una de esas cosas que rara vez van a necesitar pero me sucedió. Arreglando una PC con Windows 10 original y todo la aplicación que te permite conectarte al WiFi no funcionaba. Al intentar desplegar el menú se quedaba ahí colgado eternamente por ende no me dejaba cambiar de red ni conectarme a nada.

Me pregunté si existía forma alguna de conectarse mediante línea de comandos porque, al fin y al cabo, Windows también tiene sus aplicaciones para ello, aquí les dejo la solución.